Fonctionnement du protocole

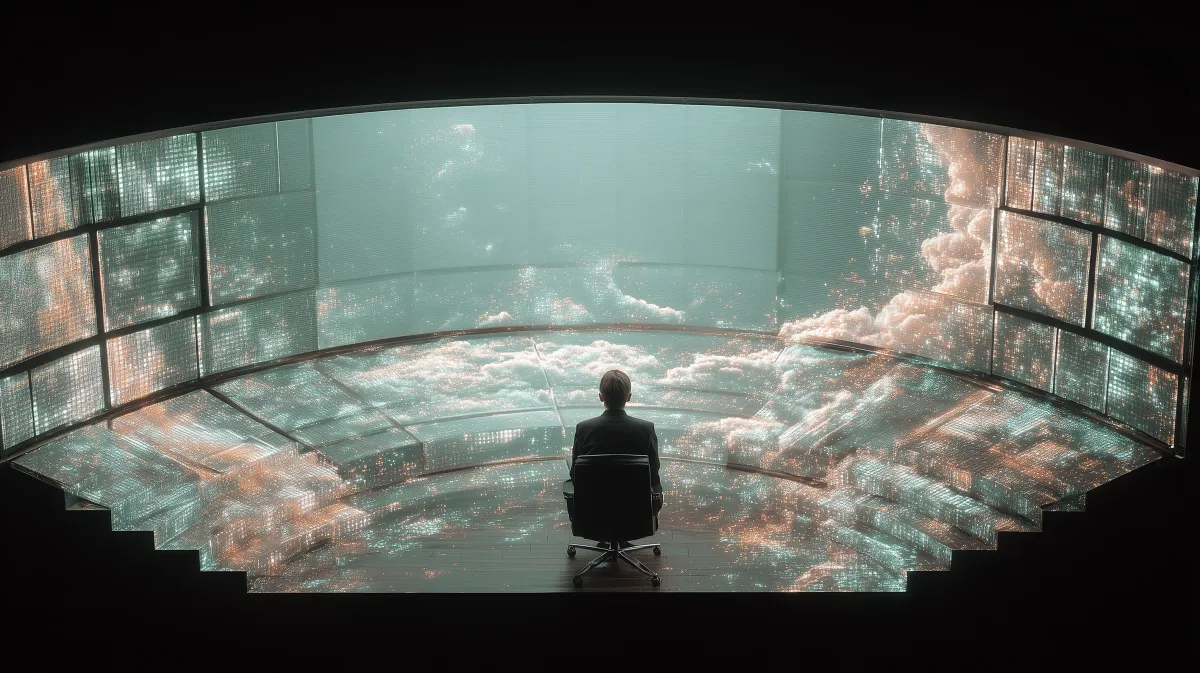

Surveillance multi-facettes

L’écosystème croise une analyse comportementale et des modèles statistiques pour déceler les signaux faibles. Vous gardez le contrôle de chaque action proposée.

Alerte adaptée

Chaque signal est contextualisé selon la nature du mouvement détecté. Aucune uniformité : la personnalisation améliore la pertinence de la veille.

Non-intrusivité intégrée

Pas d’analyse superflue, ni d’automatisme incontrôlé. L’objectif reste la discrétion avec une vérification précise et à la demande.

Assistance sur mesure

Un incident ? Un guide ou conseiller entre en jeu, sans générer de pression excessive sur l’utilisateur. La progression reste à votre rythme.

L’alliance du digital et de l’humain

Protocole conçu pour accompagner, pas remplacer

Vos décisions demeurent prioritaires, le protocole sert d’appui sans substituer vos choix.

Dialogue direct

Contact simplifié avec les conseillers en situation à risque.

Interface claire

Pilotage aisé de vos alertes sans surcharge d’information.

Conformité stricte

Analyse exclusivement RGPD ; pas d’exploitation commerciale.

Ouverture au retour

Vos retours d’expérience améliorent en continu le protocole.

Une approche réaliste et évolutive

Personne ne peut éliminer totalement le risque numérique : la surveillance s’adapte en fonction de l’évolution des menaces. Aucun engagement irréaliste, seulement un accompagnement pragmatique.

Chaque alerte est pensée pour être comprise à la première lecture, et non subie. À la moindre hésitation, un conseiller peut être sollicité pour éclairer vos options.

Un protocole qui évolue avec vous

Ce que le protocole prend en compte

- Anomalies de connexion: Détecte si des connexions hors normes semblent indiquer un accès potentiellement malveillant.

- Modèles de transaction: Analyse des flux inhabituels ou volumes anormaux pour traquer la fraude transactionnelle.

- Messages douteux: Repérage des tentatives d’hameçonnage et des contenus suspects attachés aux transactions.

- Appareil non reconnu: Identification des nouveaux dispositifs accédant à votre compte pour renforcer la vigilance.

Notre priorité

Informer pour aider à la prise de décision, sans promesse de résultat absolu.

Un fonctionnement transparent et réajusté

Chaque évolution s’appuie sur des retours utilisateurs. Le protocole ne cesse de s’améliorer pour répondre à la réalité des menaces et de vos attentes.

Expérience et vigilance collective

Une opportunité d’échange avant toute action intrusive doit rester la norme.

Pas de promesse d’élimination du risque, seulement une volonté de comprendre votre usage et d’y répondre.

C’est l’ouverture d’esprit, la pluralité de profils et le dialogue qui font avancer la cybersécurité réaliste.

Trois points forts de notre approche

Une solution orientée accompagnement et clarté

Approche humaine

Toujours un conseiller dédié pour expliquer et guider les décisions complexes.

Évolutivité constante

Amélioration continue à partir de vos retours d’expérience.

Contrôle utilisateur

Vous décidez quand solliciter une intervention, jamais imposée.

Les bénéfices majeurs en pratique

Accompagnement humain

Un expert à vos côtés selon la situation

Dialogue ouvert sur chaque incident

Solutions adaptées selon l’analyse